05 des. Grafix disposa del software de desxifrat per al ransomware Crysis

El ransomware s’ha convertit en un negoci més que lucratiu, encriptant la informació dels nostres equips i exigint un rescat per a poder accedir a la documentació xifrada.

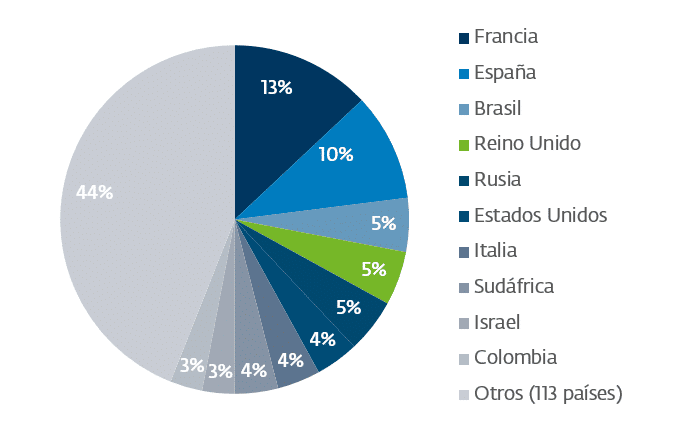

Aquest tipus de malware es coneix com a filedecor, és a dir, un codificador d’arxius. Entre els més coneguts trobem el Cryptolocker – l’expliquem en unes línies més avall – i una de les seves variants Crysis, que ha esdevingut una gran amenaça impactant i afectant un gran nombre d’usuaris d’arreu del món (Win32/Filecoder.Crysis). La família del codi maliciós Crysis xifra els arxius del disc dur, dels dispositius extraïbles i també és capaç de buscar còpies de seguretat i deixar-les innacessibles.

Els instal·ladors d’aquest virus es distribueixen a través del correu electrònic (spam), pàgines falses i fins i tot dels anuncis que trobem a les xarxes socials.

Els instal·ladors d’aquest virus es distribueixen a través del correu electrònic (spam), pàgines falses i fins i tot dels anuncis que trobem a les xarxes socials.

En aquest sentit, ESET – una de les empreses més importants quant a seguretat informàtica – ha desenvolupat una eina per a desxifrar els arxius i poder recuperar tota documentació infectada.

Si el teu equip ha resultat amenaçat per aquest malware, contacta amb nosaltres i desbloquejarem els arxius del teu equip amb l’aplicació que ha proporcionat ESET. Contacta amb nosaltres trucant 93 849 71 65 o bé envia un e-mail a grafix@grafix.es.

La companyia recorda que poden haver altres variants de la família Crysis per a les quals encara no s’ha obtingut cap eina de desxifrat. Per això, és més que recomanable actualitzar el sistema operatiu de l’equip, fer còpies de seguretat i comptar amb un potent sistema de seguretat que protegeixi l’equip de qualsevol amenaça.

Des de Grafix volem alertar d’una nova campanya de phishing que suplanta la identitat de Correus. Aquest virus és una nova variant del Cryptolocker, del qual ja vam informar a l’entrada El virus Cryptolocker, la nova amenaça que circula per Internet.

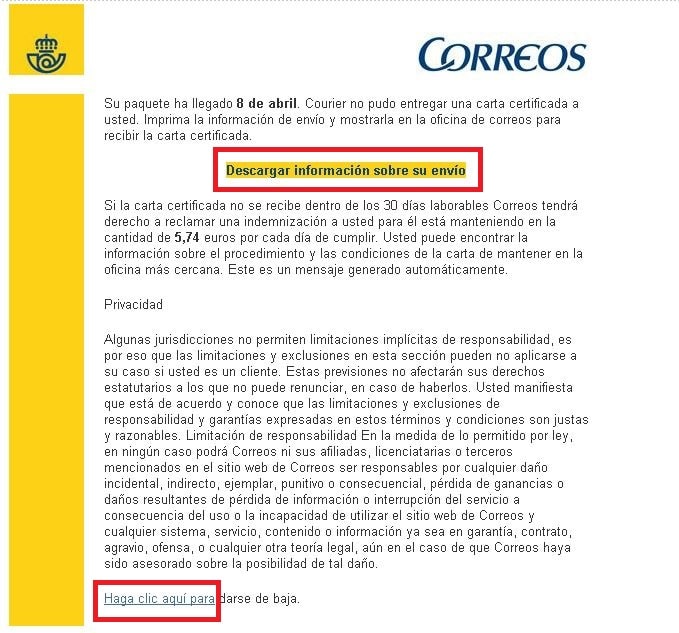

La nova onada del virus torna a enviar e-mails massius simulant que provenen del servei de Correus, d’entitats bancàries, d’empreses de transport, com una actualització de Windows 10 i, fins i tot, de l’iCloud d’Apple. Si reps un correu electrònic com aquest, no l’obris i sobretot no obris l’enllaç adjuntat en el cos de l’e-mail perquè descarregaràs i instal·laràs el virus i tots els arxius del teu ordinador quedaran xifrats.

Quin és el procediment que utilitza el virus?

A tall d’exemple, t’ensenyem com treballa el virus Cryptolocker a través d’emails fraudulents que arriben amb el següent missatge: Courier no puedo entregar una carta certificada a usted, Imprima la información de envío y mostrarla en la oficina de correus para recibir la carta certificada.

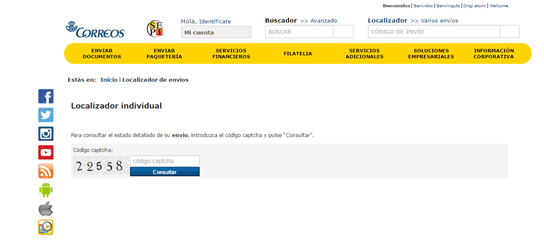

El correu electrònic inclou dos enllaços – marcats en vermell en la imatge anterior -. Si accedeixes a qualsevol d’aquests enllaços, seràs redirigit a una pàgina amb un aspecte molt semblant a la de Correus i hauràs d’introduir un codi de verifació:

El correu electrònic inclou dos enllaços – marcats en vermell en la imatge anterior -. Si accedeixes a qualsevol d’aquests enllaços, seràs redirigit a una pàgina amb un aspecte molt semblant a la de Correus i hauràs d’introduir un codi de verifació:

- Font: Institut Nacional de Ciberseguretat d’Espanya

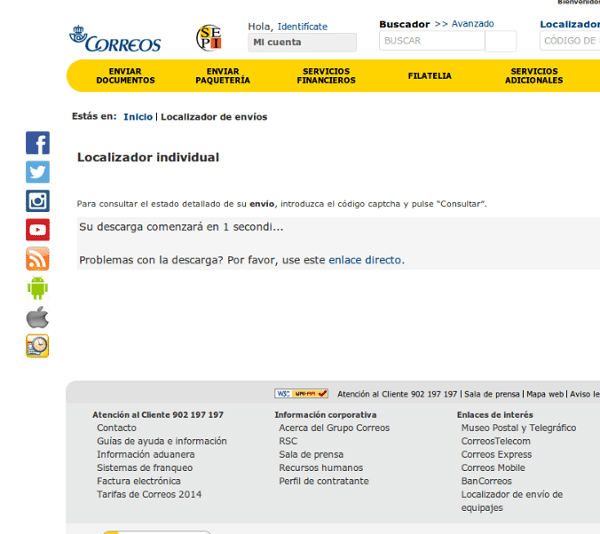

Quan introdueixes el codi, automàticament, es descarrega el virus:

- Font: Institut Nacional de Ciberseguretat d’Espanya

El arxiu que s’ha descarregat està comprimit en format .ZIP i quan el descomprimeixes obtens l’arxiu executable .EXE sota l’aparença d’un PDF. Aquest últim fitxer és el que conté la variant del virus Cryptolocker.

Com hem comentat a l’inici, es tracta d’una campanya fraudulenta que té força variants i pot provenir de diferents companyies. A vegades, la mecànica és molt més senzilla i quan l’usuari obre l’enllaç o el document adjunt – simulant que és una factura o un enviament urgent – es produeix l’infecció.

Els virus Cryptolocker xifra tots els arxius del teu equip informàtic – fotos, vídeos, documents,… – inclosos els del disc dur, USB, etc.

Per què infecta el meu ordinador si tinc un sistema antivirus?

Els antivirus són necessaris però no poden oferir una garantia de detecció del 100% de codi maliciós, per això es desenvolupen i incorporen constantment noves tecnologies avançades: Insight, Sonar… que permeten complementar la detecció per signatures. Els atacs estan canviant i és necessari adoptar noves i més complexes mesures de protecció.

A la majoria de casos caldrà restaurar de la còpia de seguretat la informació que ha quedat xifrada, recuperant els fitxers en el seu estat abans de la infecció. En funció del temps que es trigui a detectar aquesta, poden perdre’s hores o dies d’informació.

IMPORTANT!!! No obris aquests correus i, sobretot, no obris els enllaços que hi ha en el cos del missatge.

Davant de qualsevol sospita d’infecció, apaga l’ordinador i avisa’ns immediatament trucant al 93 849 71 65.

Aprofitem per recordar que tant els particulars como les empreses han de tenir còpies de seguretat actualitzades en dispositius externs, que no estiguin connectats als PC’S i/o els portàtils permanentment.

Comparteix i parem aquest atac!!!